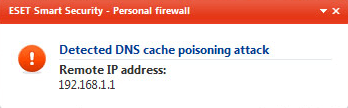

Am instalat ESET Smart Security pe unul dintre calculatoarele mele și recent am primit un mesaj de avertizare care spune următoarele:

Detected DNS Cache Poisoning Attack is detected by the ESET personal firewall

p>

p>

Hopa! Asta nu a sunat prea bine. Un atac de intoxicare în cache DNS este în esență acelasi lucru ca și spoofing-ul DNS, ceea ce înseamnă că cache-ul serverului de nume DNS a fost compromis, iar atunci când solicită o pagină Web, în loc să obțină serverul real, cererea este redirecționată către un computer rău intenționat care poate descărca spyware sau viruși în calculator.

Am decis să efectuez o scanare completă împotriva virusului și, de asemenea, am descărcat Malwarebytes și am făcut o scanare și pentru malware. Nici scanarea nu a venit cu nimic, așa că am început să fac mai multă cercetare. Dacă vă uitați la captura de ecran de mai sus, veți vedea că adresa IP "la distanță" este de fapt o adresă IP locală (192.168.1.1). Această adresă IP se întâmplă de fapt să fie adresa IP a routerului meu! Deci router-ul meu îmi otrăvește cache-ul DNS?

Nu chiar! Potrivit ESET, uneori poate detecta accidental traficul IP intern de la un router sau alt dispozitiv ca o posibilă amenințare. Acest lucru a fost cu siguranță cazul pentru mine, deoarece adresa IP a fost o IP locală. Dacă primiți mesajul și adresa dvs. IP se încadrează într-una din aceste intervale de mai jos, atunci este vorba numai de trafic intern și nu este nevoie să vă faceți griji:

192.168.x.x

10.x.x.x

172.16.x.x to 172.31.x.x

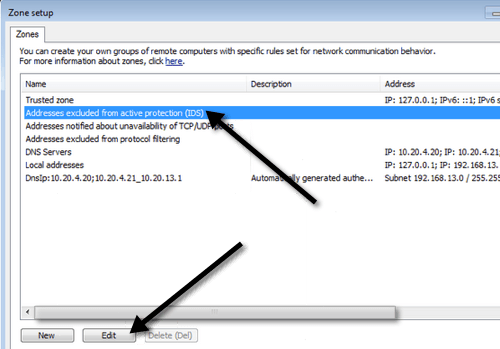

Dacă nu este o adresă IP locală, derulați în jos pentru instrucțiuni suplimentare. În primul rând, vă voi arăta ce să faceți dacă este un IP local. Continuați și deschideți programul ESET Smart Security și accesați dialogul Setări avansate. Extindeți Rețeaua, apoi Personal Firewallși dați clic pe Reguli și zone.

/ p>Faceți clic pe butonul Configuraredin secțiunea Editor de zon și reguliși dați clic pe fila Zona. Acum faceți clic pe Adresa excluse din protecția activă (IDS)și dați clic pe Editați.

În continuare va apărea o casetă de dialog Zonăconfigurareși aici doriți să dați clic pe Adăugați adresa IPv4.

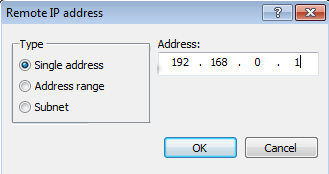

10Acum mergeți mai departe și tastați adresa IP pe care a fost afișată-o atunci când ESET a detectat amenințarea.

p>Faceți clic pe OK de câteva ori pentru a reveni la programul principal. Nu ar trebui să primiți niciun mesaj de amenințare cu privire la atacurile de intoxicare DNS provenite de la acea adresă IP locală. Dacă nu este o adresă IP locală, înseamnă că s-ar putea să fii victimă a spoofing-ului DNS! În acest caz, trebuie să resetați fișierul Hosts Windows și să ștergeți memoria cache DNS din sistemul dvs.

p>Faceți clic pe OK de câteva ori pentru a reveni la programul principal. Nu ar trebui să primiți niciun mesaj de amenințare cu privire la atacurile de intoxicare DNS provenite de la acea adresă IP locală. Dacă nu este o adresă IP locală, înseamnă că s-ar putea să fii victimă a spoofing-ului DNS! În acest caz, trebuie să resetați fișierul Hosts Windows și să ștergeți memoria cache DNS din sistemul dvs.

Oamenii de la ESET au creat un fișier EXE pe care îl puteți descărca și rula pentru restaurarea fișierului Hosts original și

https://support.eset.com/kb2933/

Dacă nu doriți să utilizați fișierul EXE din orice motiv, puteți utiliza și următoarele remedii descărcați Microsoft pentru a restabili fișierul Hosts:

https://support.microsoft.com/en-us/help/972034/how-to-reset-the-hosts-file-back-to-the-default

Pentru a goli manual cache-ul DNS pe un PC Windows, deschideți promptul de comandă și introduceți următoarele line:

ipconfig /flushdns

În mod normal, majoritatea oamenilor nu vor fi niciodată victime ale spionajului DNS și ar fi o idee bună să dezactivați paravanul de protecție ESET și să utilizați paravanul de protecție Windows. Eu personal am descoperit că ea aduce prea multe fals pozitive și sfârșește prin a speria pe oameni mai mult decât să le protejeze. Bucurați-vă!