Ca IT Pro, monitor de obicei calculatoarele și e-mailurile angajaților. Este esențial într-un mediu de lucru atât pentru scopuri administrative, cât și pentru securitate. Monitorizarea e-mailului, de exemplu, vă permite să blocați atașamentele care ar putea conține un virus sau un program spyware. Singura dată când trebuie să mă conectez la un computer de utilizatori și să lucrez direct pe computerul lor este să rezolv o problemă. Totuși, dacă simțiți că sunteți monitorizat când nu ar trebui să fiți, există câteva trucuri mici pe care le poți folosi pentru a determina dacă ai dreptate. În primul rând, pentru a monitoriza computerul unui computer înseamnă că ei pot urmări tot ceea ce faci pe computerul dvs. în timp real. Blocarea site-urilor porno, eliminarea atașamentelor sau blocarea spam-ului înainte de a ajunge în căsuța dvs. poștală etc. nu este cu adevărat o monitorizare, ci mai degrabă o filtrare.

Singura problemă BIG pe care vreau să o subliniez înainte de a vă deplasa este că, într-un mediu corporativ și credeți că sunteți monitorizat, ar trebui să presupunem că pot vedea tot ce faceți pe computer. De asemenea, presupuneți că nu veți putea găsi software-ul care înregistrează totul. În mediile corporatiste, computerele sunt atât de personalizate și reconfigurate încât este aproape imposibil să detectezi nimic dacă nu ești un hacker. Acest articol este mai bine orientat către utilizatorii casnici care cred că un prieten sau membru al familiei încearcă să le monitorizeze.

Monitorizarea calculatorului

Deci, dacă credeți că cineva vă spionează, iată ce puteți face! Cel mai simplu și mai simplu mod de a vă conecta la computer este să utilizați desktopul la distanță. Cel mai bun lucru este că Windows nu suportă mai multe conexiuni concurente în timp ce cineva este conectat la consola (există un hack pentru asta, dar nu m-aș îngrijora). Ce înseamnă acest lucru este că, dacă v-ați conectat la computerul XP, 7 sau Windows 8 și cineva trebuie să se conecteze la acesta utilizând caracteristica BUILT-IN REMOTE DESKTOPa Windows, ecranul dvs. ar deveni blocat ar spune să vă spun cine este conectat. Deci, de ce este util? Este util pentru că înseamnă că pentru ca cineva să se conecteze la sesiunea dvs., fără ca dvs. să observați sau ecranul să fie preluat, aceștia au folosit software terț. Cu toate acestea, în 2014, nimeni nu va fi atât de evident și este mult mai greu să detectezi software-ul de software terță parte.

Dacă căutăm software terță parte, de obicei referit la ca software de control la distanță sau software de rețea virtuală de calcul (VNC), trebuie să începem de la zero. De obicei, când cineva instalează acest tip de software pe computer, trebuie să o facă în timp ce nu sunteți acolo și trebuie să reporniți computerul. Deci, primul lucru care te-ar putea convinge este dacă computerul a fost repornit și nu-ți amintești de a face.

În al doilea rând, trebuie să verifici meniul Start Toate programeleși pentru a vedea dacă este sau nu instalat ceva de genul VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC etc. De multe ori oamenii sunt neglijenți și se gândesc că un utilizator normal nu va ști ce este o bucată de software și că o va ignora. Dacă oricare dintre aceste programe este instalat, atunci cineva se poate conecta la computer fără să știi acest lucru, atâta timp cât programul rulează în fundal ca serviciu Windows.

Asta ne aduce la al treilea punct. De obicei, dacă unul dintre programele listate mai sus este instalat, va exista o pictogramă pentru aceasta în bara de activități, deoarece trebuie să fie rulată în mod constant să funcționeze.

Verificați toate pictogramele (chiar și cele ascunse) și vedeți ce rulează. Dacă găsiți ceva despre care nu ați auzit, faceți o căutare rapidă pe Google pentru a vedea ce se întâmplă. Este destul de ușor să monitorizați software-ul pentru a ascunde pictograma barei de activități, deci dacă nu vedeți nimic neobișnuit acolo, nu înseamnă că nu aveți instalat software de monitorizare.

Deci, dacă nu apare nimic în locurile evidente, să trecem la lucrurile mai complicate.

Verificați porturile Firewall

Din nou, pentru că acestea sunt aplicații terță parte, trebuie să se conecteze la Windows pe diferite comunicații porturi. Porturile sunt pur și simplu o conexiune de date virtuală prin care computerele partajează informații direct. După cum probabil știți, Windows vine cu un firewall încorporat care blochează multe dintre porturile de intrare din motive de securitate. Dacă nu rulați un site FTP, de ce ar trebui ca portul 23 să fie deschis, nu?

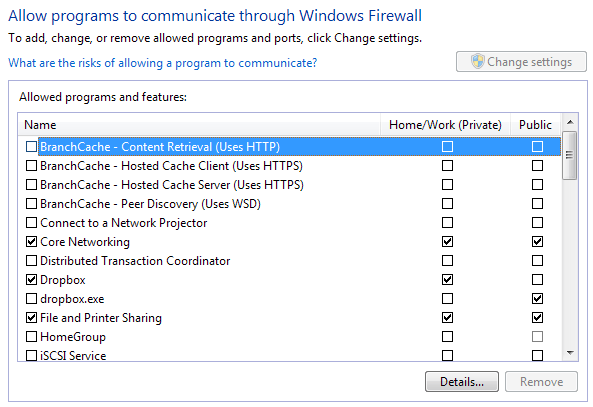

Deci, pentru ca aceste aplicații terțe să se conecteze la computer, trebuie să vină printr-un port trebuie să fie deschis pe computer. Puteți verifica toate porturile deschise accesând Start, Panoul de controlși Paravanul de protecție Windows. Apoi faceți clic pe Permiteți un program de caracteristici prin paravanul de protecție Windowsîn partea stângă.

vedeți o listă de programe cu casetele de selectare de lângă acestea. Cele verificate sunt "deschise", iar cele nechetate sau cele necotate sunt "închise". Treceți prin listă și vedeți dacă există un program pe care nu îl cunoașteți sau care se potrivește cu VNC, telecomanda etc. Dacă da, puteți bloca programul prin debifarea casetei!

Verificați conexiunile la ieșire

Din păcate, este ceva mai complicat decât acesta. În unele cazuri, este posibil să existe o conexiune primită, dar în multe cazuri software-ul instalat pe computer va avea doar o conexiune de ieșire la un server. În Windows, toate conexiunile de ieșire sunt permise, ceea ce înseamnă că nimic nu este blocat. Dacă tot software-ul de spionaj nu este de date de înregistrare și trimite-l la un server, atunci acesta folosește doar o conexiune de ieșire și, prin urmare, nu va apărea în această listă de firewall.

Pentru a captura un program ca acesta , trebuie să vedem conexiunile de ieșire de la computer la servere. Există o mulțime de moduri în care putem face acest lucru și voi vorbi despre una sau două aici. Asa cum am spus mai devreme, devine un pic complicat acum pentru ca avem de-a face cu software-ul foarte stealth si nu o veti gasi usor.

TCPView

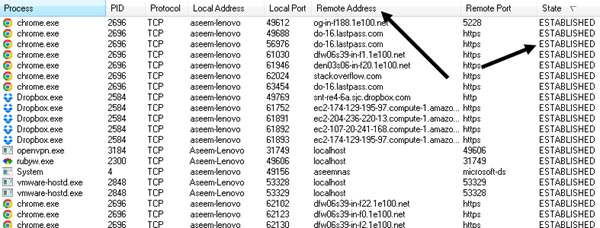

program numit TCPView de la Microsoft. Este un fișier foarte mic și nici măcar nu trebuie să-l instalați, doar dezarhivați-l și faceți dublu clic pe Tcpview. Fereastra principală va arăta astfel și probabil nu are sens.

Practic, vă arată toate conexiunile de la computer la alte computere. În partea stângă este numele procesului, care va fi programul care rulează, adică Chrome, Dropbox, etc. Singurele alte coloane pe care trebuie să le analizăm sunt Adresa la distanțăși Statul. Mergeți și sortați după coloana de stat și examinați toate procesele listate la ESTABLISHED. Înființată înseamnă că există în prezent o conexiune deschisă. Rețineți că este posibil ca software-ul de spionaj să nu fie întotdeauna conectat la serverul de la distanță, deci este o idee bună să lăsați acest program deschis și să monitorizați orice proces nou care se poate afișa în starea stabilită.

Ce doriți să faceți este să filtrați această listă la procesele al căror nume nu îl recunoașteți. Chrome și Dropbox sunt bine și nu cauzează alarmă, dar ce este openvpn.exe și rubyw.exe? Ei bine, în cazul meu, folosesc un VPN pentru a vă conecta la Internet, astfel încât acel proces să fie pentru serviciul meu VPN. Cu toate acestea, puteți doar Google aceste servicii și imagina rapid faptul că vă singur. Software-ul VPN nu este software-ul de spionaj, deci nu vă faceți griji acolo. Atunci când căutați un proces, veți putea afla instantaneu dacă este sau nu sigur dacă vă uitați doar la rezultatele căutării.

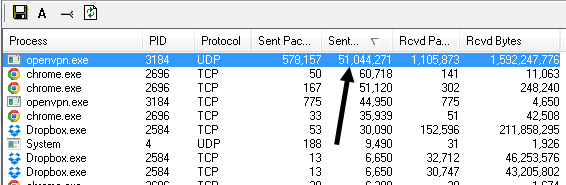

Un alt lucru pe care doriți să îl verificați sunt coloanele din dreapta, numite Sent Pachete, Trimise octeți, etc. Sortați după expedierea octeților și puteți vedea instantaneu ce proces trimite cele mai multe date de pe computer. Dacă cineva vă monitorizează computerul, trebuie să transmită datele în mod automat, astfel încât, dacă procesul nu este ascuns foarte bine, ar trebui să îl vedeți aici.

Process Explorer

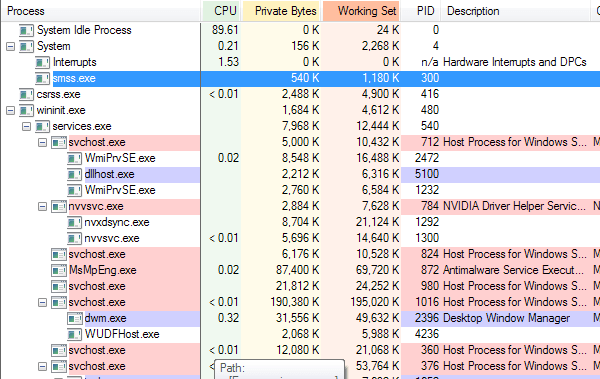

Un alt program pe care îl puteți utiliza pentru a găsi toate procesele care rulează pe computer este Procesorul Explorer de la Microsoft. Când îl executați, veți vedea o mulțime de informații despre fiecare proces și chiar procesele copilului care rulează în interiorul proceselor părinte.

Explorer este destul de minunat pentru că se conectează cu VirusTotal și vă poate spune instantaneu dacă un proces a fost detectat ca malware sau nu. Pentru aceasta, faceți clic pe Opțiuni, pe VirusTotal.com, apoi pe Verificați VirusTotal.com. Acesta vă va aduce pe site-ul lor pentru a citi TOS-ul, doar închideți-l afară și faceți clic pe Daîn dialogul din program.

/ p>

Odată ce faceți acest lucru, veți vedea o coloană nouă care arată ultima rată de detectare a scanării pentru o mulțime de procese. Nu va putea obține valoarea pentru toate procesele, dar este mai bine decât nimic. Pentru cei care nu au un scor, continuați și căutați manual acele procese pe Google. Pentru cei cu scoruri, vrei să spui destul de mult 0 / XX. Dacă nu este 0, mergeți mai departe și faceți clic pe numerele care trebuie luate pe site-ul web VirusTotal pentru acest proces.

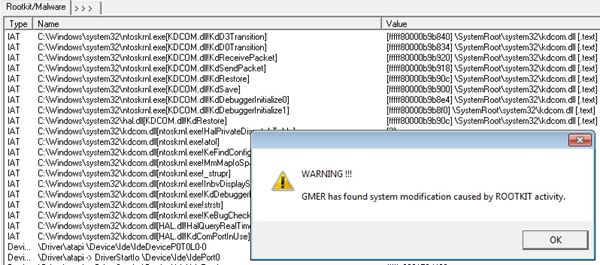

Rootkits

Există, de asemenea, programe de stealth de clasă numite rootkits, pe care cele două programe de mai sus nici măcar nu le vor putea vedea. În acest caz, dacă nu ați găsit nimic suspect când verificați toate procesele de mai sus, va trebui să încercați instrumente mai robuste. Un alt instrument bun de la Microsoft este Rootkit Revealer, dar este foarte vechi.

Alte instrumente bune anti-rootkit sunt Malwarebytes Anti-Rootkit Beta instrumentul anti-malware a fost clasat pe locul 1 în 2014. Un altul popular este GMER.

aceste instrumente și să le executați. Dacă găsesc ceva, eliminați sau ștergeți ceea ce sugerează. În plus, trebuie să instalați software anti-malware și antivirus. Multe dintre aceste programe stealth pe care utilizatorii le utilizează sunt considerate programe malware / viruși, astfel încât acestea vor fi eliminate dacă rulați software-ul corespunzător. Dacă se detectează ceva, asigurați-vă că Google este astfel încât să puteți afla dacă este sau nu monitorizarea software-ului.

Email & amp; Monitorizarea site-ului Web

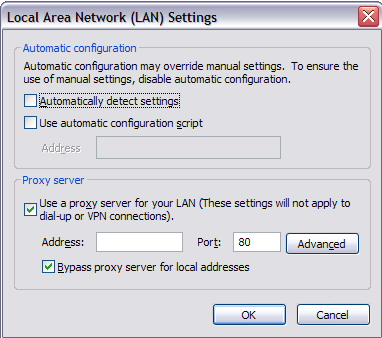

Pentru a verifica dacă e-mailul dvs. este monitorizat este, de asemenea, complicat, dar vom rămâne cu lucrurile ușor pentru acest articol. De fiecare dată când trimiteți un e-mail de la Outlook sau un client de e-mail pe computerul dvs., acesta trebuie întotdeauna să se conecteze la un server de e-mail. Acum se poate conecta fie direct, fie se poate conecta prin ceea ce se numește un server proxy, care solicită, modifică sau verifică și îl transmite într-un alt server. Dacă treceți printr-un server proxy pentru navigarea prin e-mail sau web, decât site-urile pe care le accesați sau e-mailurile pe care le scrieți pot fi salvate și vizualizate ulterior. Puteți verifica ambele și iată cum. Pentru IE, accesați Instrumente, apoi Opțiuni Internet. Faceți clic pe fila Conexiuniși alegeți Setări LAN.

caseta este bifată și are o adresă IP locală cu un număr de port, atunci înseamnă că accesați mai întâi un server local înainte de a ajunge la serverul web. Acest lucru înseamnă că orice site web pe care îl vizitați mai întâi trece printr-un alt server care rulează un tip de software care blochează adresa sau o înregistrează pur și simplu. Singura dată când veți fi oarecum în siguranță este dacă site-ul pe care îl vizitați utilizează SSL (HTTPS în bara de adrese), ceea ce înseamnă că tot ceea ce este trimis de pe computerul dvs. la serverul de la distanță este criptat. Chiar dacă compania dvs. va captura datele între ele, va fi criptată. Eu spun oarecum în siguranță, deoarece dacă există software-ul de spionaj instalat pe computerul dvs., acesta poate capta apăsările de la tastatură și, prin urmare, captează tot ce introduceți în acele site-uri sigure.

caseta este bifată și are o adresă IP locală cu un număr de port, atunci înseamnă că accesați mai întâi un server local înainte de a ajunge la serverul web. Acest lucru înseamnă că orice site web pe care îl vizitați mai întâi trece printr-un alt server care rulează un tip de software care blochează adresa sau o înregistrează pur și simplu. Singura dată când veți fi oarecum în siguranță este dacă site-ul pe care îl vizitați utilizează SSL (HTTPS în bara de adrese), ceea ce înseamnă că tot ceea ce este trimis de pe computerul dvs. la serverul de la distanță este criptat. Chiar dacă compania dvs. va captura datele între ele, va fi criptată. Eu spun oarecum în siguranță, deoarece dacă există software-ul de spionaj instalat pe computerul dvs., acesta poate capta apăsările de la tastatură și, prin urmare, captează tot ce introduceți în acele site-uri sigure.

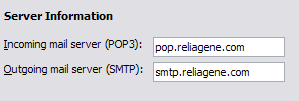

Pentru e-mailul dvs. corporativ, verificați același lucru , o adresă IP locală pentru serverele de e-mail POP și SMTP. Pentru a verifica Outlook, accesați Instrumente, Conturi de e-mailși dați clic pe Modificați sau pe Proprietăți și găsiți valorile pentru serverul POP și SMTP. Din păcate, în mediile corporative, serverul de e-mail este probabil local și prin urmare sunteți cu siguranță monitorizat, chiar dacă nu este prin proxy.

Ar trebui să fii mereu atent la scrierea de e-mailuri sau la navigarea pe site-uri web în timp ce la birou. Încercarea de a sparge securitatea ar putea să vă trezească în dificultate dacă vă descoperă că ați ocolit sistemele! Oamenii IT nu-mi place asta, îți pot spune din experiență! Cu toate acestea, pe care doriți să asigure navigarea pe web și activitatea de e-mail, cel mai bun pariu este de a utiliza VPN cum ar fi privat de acces la Internet.

Acest lucru necesită instalarea software-ului pe computer, pe care s-ar putea să nu fie în stare să facă în locul intai. Cu toate acestea, dacă puteți, puteți fi sigur că nimeni nu poate vedea ce faceți în browser-ul dvs., atâta timp cât nu este instalat niciun software local de spionaj! Nu există nimic care să vă ascundă activitățile de software-ul de spionaj instalat local deoarece poate înregistra intrări de la tastatură etc., așa că încercați să respectați instrucțiunile de mai sus și să dezactivați programul de monitorizare. Dacă aveți întrebări sau nelămuriri, nu ezitați să comentați. Bucurați-vă!